- GateHubでのXRP流出事件を考察

- 今月7日に判明した、仮想通貨取引所GateHubでの、総額10億円に相当する約2300万XRPの流出事件。攻撃手口の可能性には複数のシナリオが考えられる。また、資金洗浄の経路なども明らかになった。

GateHubでのXRP流出事件を考察

今月7日に判明した、仮想使取引所GateHubでの、総額10億円相当となる約2300万XRPの流出事件。本稿では、その事件について、詳細を掘り下げていく。

まず今回の事件において、どのような攻撃が取引所に対して行われたかについて考察する。調査結果はまだ出ていないものの、公式の情報を含めて分析を試みた記事は複数あり、それらを整理すると次のことがわかる。

- 被害を受けたアカウントへのAPIリクエストは、すべて有効なアクセストークンだった。

- 疑わしいログイン、ブルートフォース(暗号やパスワードを解読、解析するための手法のひとつ)の兆候はなかった。

- 少数のIPアドレスからのリクエストが増加、これが攻撃者とみられている。

- 攻撃者が秘密鍵を復号化できた理由は不明。

- 被害を受けたアカウントは 100前後と推定。

攻撃の可能性について

疑わしい動作を発見してGatehubに報告をしたThomas Silkjær氏(以下、Silkjær氏)の調査では次の事柄が判明した。

- 6月1日に20万XRPが転送される。

- 問題となったアカウントは Gatehub.net 上で管理されているものだった。

- さらに調査を進めたところ、12の疑わしいアカウントを見つかった。

- 最初に被害を受けたのは 5月30日であり、そのときは1万XRPが盗まれていた。

- 2300万XRP(およそ10億円相当)が盗まれた上、すでに 1310万XRP(およそ6億円)はミキサーサービスなどで洗浄済み。

さらに米有力誌フォーブスの寄稿者であるThomas Silkjær氏は、今回の攻撃において、いくつかの可能性をシナリオとして提示している。それは次のような内容だ。

- シナリオ1: Gatehub アカウントへのハッキング

- シナリオ2: フィッシング

- シナリオ3: ソフトウェアの問題(nonce の繰り返し)

- シナリオ4: ソフトウェアの問題(増分nonce)

- シナリオ5: RippleTrade からの移行

- シナリオ6: ブラウザのクライアントをハッキングした

- シナリオ7: 古いデータベースの情報漏洩

アクセスログの分析や台帳における取引の履歴から、クライアントのログイン情報(パスワード等)が漏洩して被害を受けてしまった可能性は低いとみられている。

被害者を取材した範囲では、不審なメールが届いたり、クリックしたり、そういった傾向は見つからなかったとしている。

多くの被害者のアカウントは 2017年12月よりも古いものだったため、ソフトウェアの問題で脆弱になっている可能性を検討した。しかし、ごく一部のアカウントだけが影響を受けるもので、今回は該当しない。

ソフトウェアの署名に関する実装が不十分な場合は、ブルートフォースが可能になっている可能性がある。しかし、これについては理論的な検討だけで、確認も否定もできていない。

多くの被害者のアカウントは 2017年12月よりも古いため、RippleTradeのユーザー名を引き継いでいる。したがってユーザ名などが推測されやすい可能性は否定できないが、被害者の一部はRippleTradeからの移行ではなかったため、これも否定される。

Gatehub.net APIの脆弱性を悪用し、ユーザー情報を取得することは可能かもしないが、攻撃の原因とは考えにくい。例えば公衆WiFiを悪用したなども考えられるが、被害者は世界中に散らばっている。

Gatehubはインターネット上のサービスを利用しているため、暗号化されているが、知らずに古いデータベースの情報が漏洩していた可能性は否定できない。古いデータベースが漏洩していた場合、攻撃者が秘密鍵をブルートフォースで解読することは可能だろう。

なお、ここまでで提示された7つのシナリオを示したが、現時点では確度の高いシナリオは見つかっていない。ユーザーが身を守るためには、シナリオ2や6のフィッシングやブラウザの使い方に気を付けるぐらいだろう。

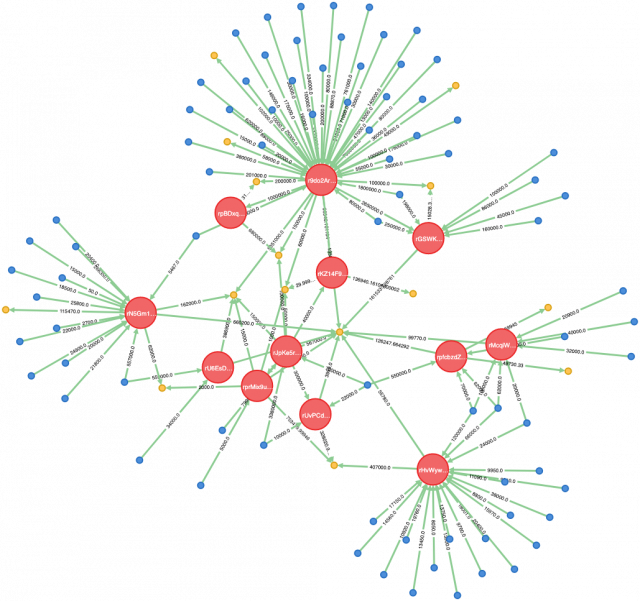

資金洗浄の経路

盗難された資金は、changelly.comやchangenow.ioなど、複数の取引所やミキシングサービスを経由して、すでに大半が洗浄されているようだ。

バイナンスやkucoinといった大手取引所も含まれているが、盗難が分かった以上、すぐに疑わしいアカウントからの転送をロックするなど、残る資金の回収は期待される。

また、今回の事件に関する資金の流れを視覚化したものもあり、それが以下の画像だ。黄色は取引所などの口座、青は被害者で、赤は疑わしいアカウントを示しており、その中の興味深い点として、いくつかのアカウントでは直接取引所への転送を行っていることが挙げられる。

なおXRPフォレンジック分析、XRP Forensicsより詳細を確認できる。

坪 和樹

Twitter:https://twitter.com/TSB_KZK

Linkedin:https://www.linkedin.com/in/tsubo/

プロフィール:AWSで働くエンジニア、アイルランド在住。MtGoxやThe DAOでは被害を受けたが、ブロックチェーンのセキュリティに興味を持ち続けている。セキュリティカンファレンスでの講演、OWASP Japanの運営協力やMini Hardeningといったイベント立ち上げなど、コミュニティ活動も実績あり。